|

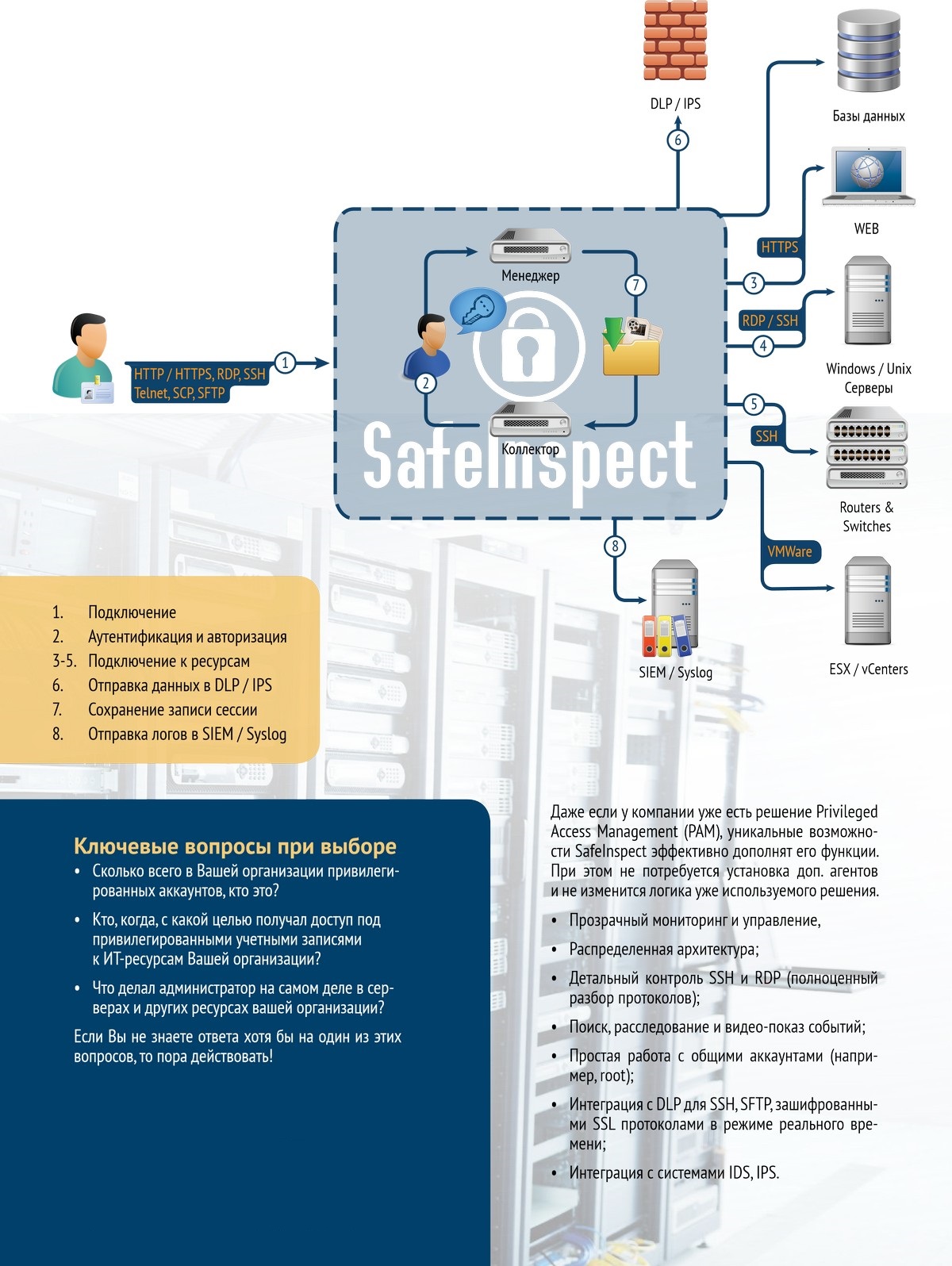

Система SafeInspect позволяет выполнять ряд необходимых задач по управлению доступом к привилегированным аккаунтам: • Жестко регламентировать и унифицировать доступ к привилегированным учетным записям для большого количества программных, аппаратных и программно-аппаратных систем и приложений; • Реализовать рабочий процесс персонифицированного доступа к привилегированным учетным записям к конкретным системам, на заданный промежуток времени, с четким обоснованием необходимости и требуемым количеством согласований; • «Из коробки» управлять привилегированными учетными записями и реализовывать доступ к широкой линейке программных, аппаратных и программно-аппаратных систем; • Надежно сохранять информацию о привилегированных учетных записях в специализированном хранилище; • Добавлять в систему новые типы объектов управления при их отсутствии в базовом варианте; • Обеспечивать безопасную работу с привилегированными учетными записями для программ и приложений, работающих от имени администратора; • Отслеживать в реальном времени выполнение заданных команд; • В реальном времени контролировать привилегированные сессии с возможностью прерывания в случае необходимости; • Записывать информацию о привилегированных сессиях в формате .ogv или/и в текстовом формате в случае работы из командной строки; • Использовать мощные средства поиска при анализе записей привилегированных сессий в процессе расследований; • Изолировать (проксировать) привилегированные сессии; • Обеспечивать доступность и отказоустойчивость. |

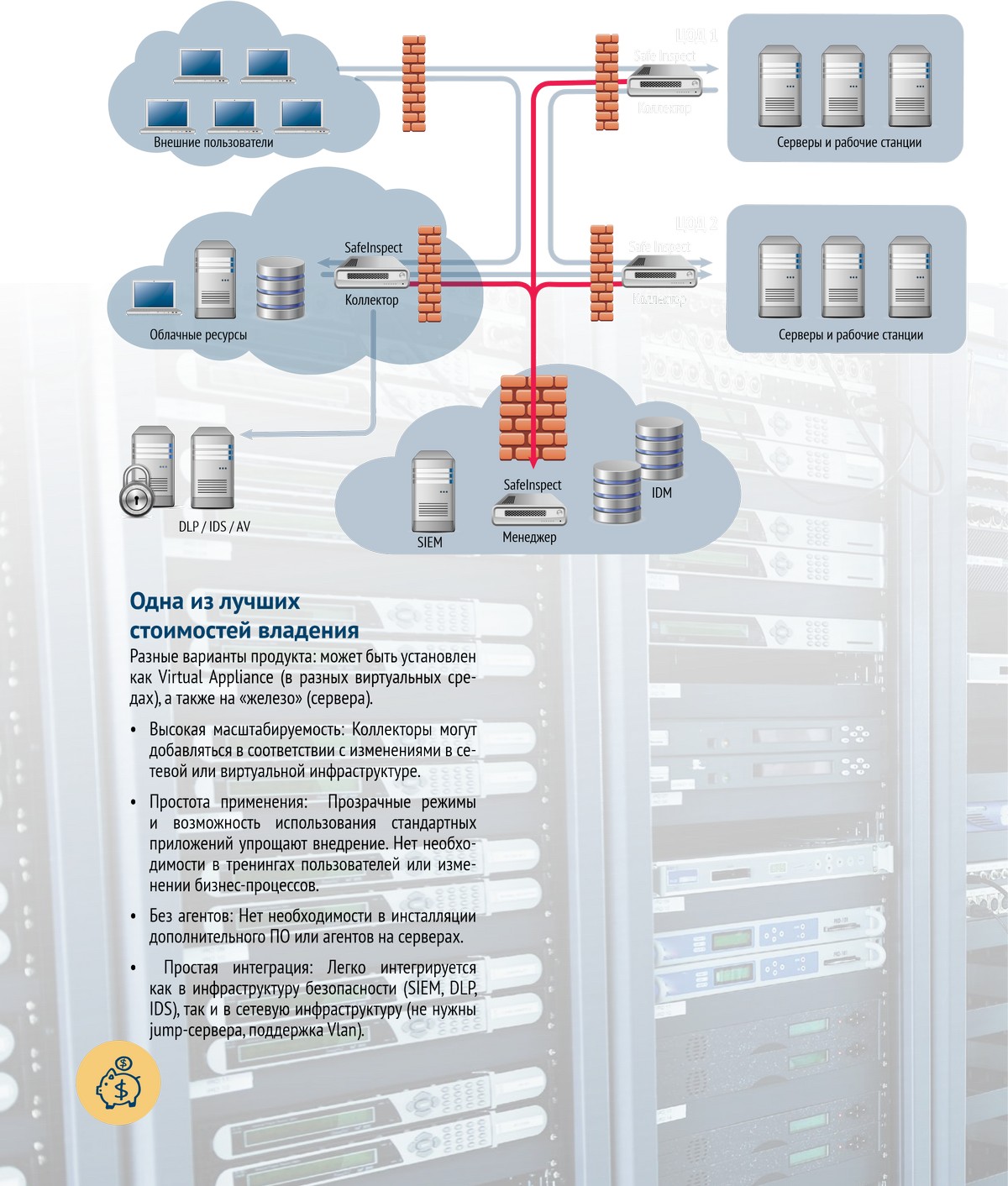

Для кого решение? Идеально для организаций, которым необходим простой, гибкий и эффективный контроль за действиями: управление доступом к приложениям и выполняемым функциям на серверах. Решение полностью соответствует требованиям российских регуляторов. Простота использования Автоматическая установка и настройка. Пользователь работает с привычным web-браузером. Отличительные черты Масштабируемость и универсальность • Может быть установлен как на «железе» (сервере), так и в виртуальной среде: VMware, Hyper-V, Virtualbox. Возможна оптимизация под Оpenstack; • Три режима работы: Прозрачный (L2), Маршрутизатор (L3), Бастион (прокси-сервер); • Отказоустойчивость; • Распределенная архитектура; • Возможна установка большого количества Коллекторов. Данные аудита направляются в Менеджер (безопасное место); • Можно осуществлять зональный аудит (разными аудиторами), или централизованный (по всей инфраструктуре). Минимальное вторжение в бизнес процессы и инфраструктуру • Нет необходимости в специальном ПО, серверных агентах или шлюзах на клиентской стороне; • Не нужно обучать пользователей работе с системой, менять бизнес-процессы; • Минимальное вмешательство в сетевую инфраструктуру; • Обеспечивает защиту доступа к серверам Windows, Unix, Linux, Мainframe, базам данных, сетевым устройствам и другим устройствам инфраструктуры, использующим протоколы администрирования; • Отслеживаются как интерактивные пользователи, так и соединения «машина-машина» (передача файлов по расписанию, исполнение специальных команд на серверах, бекапы и др.); • Нет необходимости в дополнительных модулях или серверах. |

Выполняемые функции

|

Контроль широко используемых протоколов администрирования Система SafeInspect позволяет выполнять контроль в таких протоколах администрирования как: SSH, RDP, HTTP/HTTPS, Telnet и др. Запись сеансов работы привилегированных пользователей с использованием различных протоколов Действия, выполняемые на контролируемых системой устройствах, непрерывно записываются для последующего просмотра в формате эмуляции видео. Аудитор видит непосредственно то, что делал администратор, как будто смотрит в его монитор. Все аудиторские отчеты проиндексированы, что позволяет быстро прокручивать события вперед или назад, искать фрагменты записи по ключевым словам (показывается даже нажатие кнопок мыши на конкретных пунктах меню программ) и др. Статистика и отчеты о действиях Благодаря встроенной функции создания отчетов, администраторы системы SafeInspect могут просматривать графики и статистику активности SafeInspect (количество и распределение подключений, классификация пользователей и т.д.), а так же автоматически создавать ежедневные отчеты в формате CSV. Противодействие внутренним угрозам SafeInspect интегрируется с современными системами DLP и позволяет отсылать на такие системы как полностью трафик, так и отдельные части и файлы для обеспечения контроля утечек информации или вредоносных действий внутри зашифрованных административных каналов. Контроль в реальном времени SafeInspect позволяет контролировать работу администраторов в реальном времени, как будто вы смотрите в экран монитора контролируемого администратора. При необходимости имеется возможность в режиме реального времени разорвать сессию. Контроль доступа Контроль доступа к устройствам осуществляется на основе простых и эффективных правил. Эти правила основаны на различных критериях, таких как IP-адрес, имя пользователя, протокол или тип сеанса SSH (Shell, X11, Remote exec, и т.д.). |

Подстановка пользователей Каждый пользователь входит в сервер, используя свои учетные данные, и получает доступ к разрешенным устройствам без выполнения второй процедуры входа. При этом на сервере будет использоваться совершенно другой ключ доступа и пароль, но пользователь этого не увидит. Такая схема позволяет обеспечить простоту и прозрач ность доступа и одновременно обеспечить высокую защищенность сервера и невозможность обхода системы SafeInspect. Аудит файловых операций Аудит проводится для протоколов SCP, SFTP, HTTP(s). SafeInspect создает необходимый список всех файловых операций, который может направляться в систему DLP или IPS в режиме реального времени. Надежная аутентификация Система позволяет обеспечить аутентификацию посредством сертификатов. Привилегированные пользователи могут использовать технологию входа по сертификатам, что позволяет также использовать двухфакторную аутентификацию с использованием токенов (например, E-token, Ru token), и систему одноразовых паролей. Контроль подключений с учетными записями с расширенными правами Система позволяет определять кто, откуда, когда и как имеет доступ к вашим серверам, а также при помощи каких протоколов он может подключаться. Имеется возможность создавать множественные политики доступа к аккаунтам на серверах с разными ключами доступа (например, если нужно обеспечить доступ к аккаунту «root», то это можно легко сделать, обеспечив, в том числе, и проверку с каких адресов и по каким портам будет осуществляться доступ, и другие параметры). Таким образом, несмотря на то, что на самом сервере порой невозможно сделать различие между несколькими администраторами, SafeInspect позволяет разграничить и провести аудит действий отдельно каждого из администраторов. Работа без использования агентов SafeInspect не требует специальных установок на администрируемых устройствах или рабочих станциях, что обеспечивает быстрое развертывание системы. Нет необходимости в постоянном тестировании версий (например, когда инсталлируются патчи операционной системы, часто появляются проблемы с агентами). |

|

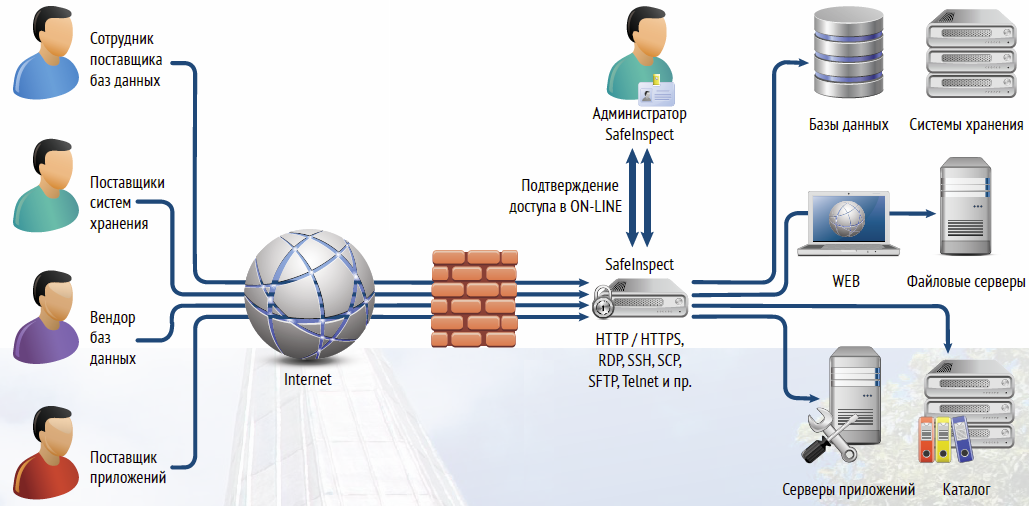

Авторизация SafeInspect обеспечивает возможность работы с различными вариантами авторизации и, в том числе, позволяет обеспечить он-лайн авторизацию, например, внутренним администратором SafeInspect подтверждается доступ привилегированного пользователя (администратора подсистемы). Привилегированный пользователь в этом случае входит в систему и ожидает авторизации этого входа от администратора SafeInspect. После того, как он авторизует подключение, привилегированный пользователь сможет работать. Сбор информации для расследований инцидентов Система создает и хранит все журналы действий пользователей в недоступном пользователю месте, обеспечивая полноценное воспроизведение действий пользователей с серверами или информационными системами. В журналах отображаются такие важные параметры как время, субъект и объект доступа, действие над объектом доступа. Таким образом, данные журналы можно использовать, в том числе, и для судебных разбирательств. |

Защищенность от внешних воздействий, а также обеспечение высокой доступности Система работает в подготовленной защищенной среде, где отключены все ненужные сервисы и обеспечена защита от хакерских атак. Кроме того, система обеспечивает возможность работы, как в автономном, так и в распределенном режиме, когда датчики сбора информации могут быть распределены по сети с обеспечением возможности резервирования, а вся информация собирается на выделенном сервере, где хранится и обрабатывается. Имеется возможность обеспечить аутентификацию, в том числе, и двухфакторную. Таким образом, система защищена от воздействий извне, обладает широкими возможностями по аутентификации и обеспечению высокой доступности. Интеграция в инфраструктуру Компании Система интегрируется с современными системами SIEM, IPS, Web filters, DLP позволяя повысить эффективность как своей работы, так и работы других подсистем. Например, при интеграции с SIEM системами можно будет получить гораздо более высокую оперативность в выявлении инцидентов и APT атак, и более детальное расследование того, что происходило. |